Приватнiсть у Інтернетi - VPN, Tor, SimpeDNSCrypt, Smac, AdvOR, KeePass, Noscript, Whonix, Tox, Ring, Retroshare та iншi.

- 1. Privacy is your right.

- 2. Own Proxy.

- 3. Hardware VPN router.

- 4. Proton VPN

- 5. OpenVPN

- 6. SoftEther VPN

- 7. Proton Mail

- 8. DnsCrypt

- 9. DnsRequest

- 10. TorBrowser

- 11. Clear History

- 12. NoScript

- 13. AdvOR

- 14. Psiphon

- 15. WebProxy

- 16. Fuck Google

- 17. Fuck Skype

- 18. Simplest Secured Messenger

- 19. Aktie

- 20. Ring

- 21. Tox

- 22. Fuck Windows

- 23. SMAC

- 24. BitLocker

- 25. HexEdit

- 26. mRemoteNG

- 27. FileZilla FTP encrypting

- 28. RetroShare

- 29. Whonix

- 30. DoubleBottom

- 31. MobileSecurity

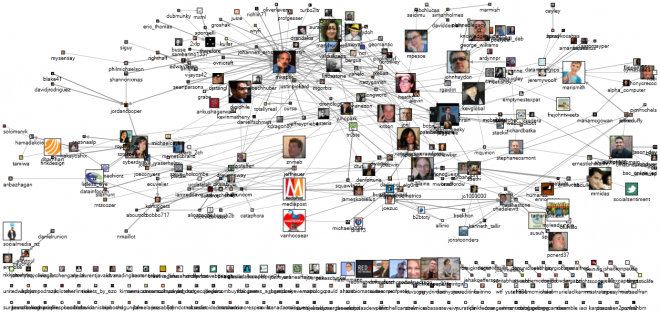

Нажаль, друзі, інтернет-сервіси побудовані таким чином, що збір метаданих про користувача з часом стає все більш важливим, і зараз він вже став більш важливим, ніж безпосередньо наданий людині інтернет-сервіс, це стосується в першу чергу соціальних мереж, які збирають величезну кількість даних про користувача, будують різноманітні "кола знайомств" https://ukraineforever.dreamwidth.org/99278.html. Записуються усі ваши розмови по скайпу. Збирають метадані усі, навіть нібито некомерційний браузер Firefox стежить за вами, це називаться телеметрія https://wiki.mozilla.org/Telemetry - це зроблено нібито для покращення роботи браузера. Стежить за вами віндузня, взагалі у дефолтній конфігурації (з OneDrive) вона виносить на сервери Біла Гейтса будь яку літеру, набрану вами на клавіатурі, будь який файл, зроблений вами. Це зроблено нібито для можливості розшарити ваші власні файли між декількома комп'ютерами. Дуже сумнівна необхідність, враховуючи коштовність флешек та наявність різноманітних File-share сервісів! Але цією необхідністю прикривають повний винос даних з вашого комп'ютера до себе на сервери. До речі віндузня, ще й записує всі звуки біля комп'ютера і може їх теж виносити на сервери Мікрософта. Наприклад у Win10 постійно працює звуковий сервіс CORTANA, який ніби-то дозволяє робити пошук файлів ім'я якого ви просто сказали голосом. Але я помітив одного разу що цей сервіс відіслав з мого комп'ютеру більше гігабайта якихось даних - тобто він працював, щось довго-довго записував з мікрофона, а потім все це кудись відіслав. Все це прив'язується до параметрів комп'ютеру, які, наприклад у Win10, збирае сервіс CompatTelRunner (і не тільки він, Microsoft software protector теж займається тим же самим), який скидає на сервера Біла Гейтса MAC-адреси мережових карт, номер процесора, хард-дісків та BIOS. Таким самим шпигунством займається ГУГЛ (вигадавши казочку по таргетінг реклами). Навіть провайдер стежить за вами, бо веде лог всіх ваших DNS-звернень. Зверніть увагу, що записуються не тільки всі ваши дані але що сами ви робите на комп'ютері. Для прикладу подивиться, будь ласка, на лог роботи так званого Windows Steps Recorder, вбудованного наприклад у ядро WIndows 10 - від такого вбудованного у ядро віндузні шпигунського софта не спасе навіть Whonix (якщо він запущений на віндузне), бо цей софт ефективно зберігає кожний рух (навіть не тільки клік!) мишки та кожний скрін, який ви бачите перед очима. Коли я читаю документацію по віндузне, то мене шокують такі фрази - Encrypted folder, тут юзер може ховати потенційно важливі для нього дані,тому х потрібно відстежувати особливо. Взагалі набор цих закладок за шпигунством за юзером це є віндузня, тому що весь її шпигунський софт має назви типа Sppsvc (Software protector platform) - нібито він захищає саму оту віндузню від взлому, але чому він ставить процесор в 100% при кожному утворенню будь якого файлу і щось виносить незрозуміло куда? Ну можна теоретично щось вигадати, нібито Sppsvc перевіряє сигнатури утворених файлів, чи то не є вірус? Вигадати можна будь які казки, але невже ми настільки всі дурні щоб увесь оцей глум над нами слухати про "их там нет"?

Найбільше порушення приватності, що я колись бачив у своєму житті, я нещодавно зафіксував на своєму власному ноуті. Мабуть вже ви розумієте, як я ретельно ставлюся до приватності, до того ж я професіонал з немалим experience. Тобто я дуже ретельно ставлюся до будь якого софта, який ставлю на свої комп'ютери. І ось нещодавно ТимВьюверер на моєму комп'ютері (він взагалі фіксує активність будь яких программ) - несподівано зафіксував як у моему ноутбуці приблизно у північ включилася на п'ять секунд веб-камера. При цьому ніхто нічого на цьому ноутбуці не робив, він просто стояв собі спокійно й на ньому програвався багатогодинний музичний плейліст з Ютюба.

Нище три скріна з мого ноутбука під Win10, на цих скрінах ви можете побачити, які саме програми взагалі мають право без перешкод виносити дані з мого ноутбука.

Все це порушує головне право людини, право на приватність, PRIVACY IS YOUR RIGHT, це нібито жити голим перед вулиці, коли будь-хто має можливість стежити за тобою.

Тому нище, друзі я наведу дуже короткий перелік засобів анонімізації у Інтернеті, нажаль часу не вистачає на більш грунтовний опис. Далі я просто наведу копіпаст одного з моїх листів моїм друзям, яки прохали надати їм пораду. Вибачаюсь, друзі, за кацапську мову, я багато разів обіцяв собі не писати ні стрічці на кацапської мові, але зараз переписувати наново зовсім немає часу. Ну і сенсу, мабуть, немає, раз уж так вийшло, що ця сторінка зроблена як невеличкий розвиток моєї приватної поради друзям, які опинилися під кремлівською окупацією.

Всі нище описані проги - безкоштовні!

- Поставьте собі приватний прокси-сервер де-небудь в у вільній країні, наприклад якщо ви знаходитесь на окупованій Росією території, то придбайте собі віртуалку у Україні. У Америці можна придбати віртуалку по акціям за 1 долар, але якщо ви злінкуєте до свого договора банківську картку, то з неї будуть потім списувать гроші. Якщо грошей не буде, то її можуть забрати у вас у будь який час, але вам що до цього? Проксі інсталюється і налаштовується за годину, ну зібрали у вас акціонну віртуалку, ви взяли нову. Ось, друзі моя інструкція як можна налаштувати софтверний проксі - Minimal proxy config (special Linux distribution from Artica).

Артика-прокси, до речі, це не єдиний варіант безкоштовного та дуже простого у налаштуванні VPN-проксі сервера. Наприклад існує SoftEther VPN-сервер.

А ходити в інет через проксі все одно краще, ніж голяком. Трафік через проксі виглядає ось так, тому всі наглядачі можуть лище кусати себе за вуха.

- Який-небудь старовинний мультіпротокольний VPN-роутер TrendNet за 5 доларів, встановлений наприклад у друзів на Україні, забезпечить десятку росіячиків достатній захист від арешту. Такий TrendNet пристосований до віндузової специфіки, наприклад PTPP там налаштовується буквально за один клік.

Це рішення за 5 доларів та декількох чоловік, але професійно я працюю з VPN-роутерами за кілька тисяч доларів. Ну ось наприклад мій проєкт телебачення для Болгарії був побудований на цьому VPN-роутері - Проєкт Desen.bg - там є і відео моєї роботи з ним. Незадоволених цім телебаченням було занадто багато, але технічно VPN-роутер забезпечував достатню безпеку. Нажаль він не врятував проєкт від сварок між засновниками, тому цей телеканал не прожив довго.

Але в мене існує багато інших проєктів на аналогічних ZyXel-ах, які працюють вже більше 10-ти років, ось скріни з цих VPN-роутерів.

Повний опис налаштувань нереально зробити, там галок та кнопок мабуть тисячі дві тільки у трьох видах VPN. На радість, у зикселах існує спеціфічний протокол SSL-VPN, який налаштовується також у десятка два кліків мишкою. Але, повторююсь, це професійні рішення, наприклад загальнодоступного телебачення. Для домашнього застосування 10-ти чоловік і захисту їх від прослуховування достатньо рішення за 5 доларів.

- Користуйтесь, друзі, ProtonMail VPN, навіть у безкоштовній конфігурації він працює дуже непогано і з непоганою швидкістю.

Нажаль, друзі, багато просунутих прог, класу RetroShare у безкоштовному варіанті Протона не працюють.

Еще по поводу VPN у меня есть целый обзор //www.vb-net.com/2014/VPN-Client-List.htm, там я хвалю HideIpVPN, вещь отличная, но у нее нет бесплатного варианта. Зато HideIpVPN надежно позволяет смотреть нормальное телевидение, например BBC, очень рекомендую - интересно-полезно-познавательно. Ну а тем, кто смотрит РАША-ТВ и сидит ВКОНТАКТЕ, эта заметка про право на приватность частной жизни все равно ничем не поможет - только полная ампутация и замена мозга.

Альтернативой ProtonVPN є Psiphon, який зовнішнє виглядає як клон ProtonVPN, користування ним Сифоном теж саме, як Протоном. Ще два рішення трошки складніші, але більш гнучким OpenVPN та SoftEther VPN. AdvOR теж діє аналогічно Протону, але не на приватних серверах Протона, а на загальновідомих серверах Tor'а.

- OpenVPN - це солушен, який забезпечує захищений засіб користування інтернетом, альтернативний вище описаному Proton VPN та нищеописаному SoftEther VPN. Принципово різниця стосується лише технічних специфікацій, для користувача користування виглядає дуже схожим. На відміну від AdvOR, Proton VPN та Psiphon OpenVPN утворює не проксі на існуючуому інтерфейсі, а окремий інтерфейс і змінює RoutingTable системи таким чином, щоб все спілкування з зовнішнім інтернетом проходило скрізь утворений інтерфейс.

Щоб користуватися OpenVPN потрібен по перше якийсь безкоштовний кліент на вашому комп'ютері та подруге списки серверів, до яких опубліковані логіни/паролі. По-перше, щодо клієнту. Такой загальновідомий кліент існує - це Securepoint SSL VPN Client.

Друге питання - отримання адресів/портов серверів, та логінів/паролів що забезпечують безкоштовний доступ. Існує мабуть мільйон компаній, які надають доступ до своїх серверів за гроші, але якийсь обмежений доступ (наприклад обмеження по регіону, по бандвичу, по трафику, та по чомусь ще) існує у всіх компаній. Важко знайти повністю безкоштовну компанію, яка має власні VPN-сервера, бо щонайменше хтось все одно повинен сплачувати рахунки за хостинг. Тобто ви самі можете пошукати компанію з безкоштовним обмеженим доступом, наприклад як у описаного вище Протона (але якщо ви не професіонал, то вам вистачить і цього безкоштовного плану), з другого боку я дам вам пару лінків на повністью безкоштовні благодійні компанії (типа Сіфона або ТОРа), але для OpenVPN. Ви можете отримати конфігі повністю безкоштовних OpenVPN-серверів наприклад у компаніях https://www.vpnbook.com/ та http://zpn.im/

- SoftEtherVPN - дуже гарне японське рішення. Працює не гірше, ніж швейцарський Proton VPN або канадський Psiphon. Технічно дуже нагадує рішення OpenVPN, утворює новий адаптер, змінює роутінг у системі і все у інет йде через цей адаптер. Але все дуже просунуто технічно, наприклад можно мати рідери для SIM-карт, які я описував на цієї сторінці Интернет в Европе та зберігати паролі та ключі доступа до VPN на таких SIM-картах. SIM-карти - це лише одна особливість, а їх багато - можна не одну сторінку описувати особливості (якщо бажаєте знати більше, то починайте вивчати цю систему з окремих інструментів - tools), але в користуванні все дуже-дуже просто, надійно та безкоштовно.

- Откажитесь от использования почтовых серверов, установленных на Лубянке - MAIL.RU, YA.RU, Rambler.RU. Gmail чуть менее неприятный почтовик, вроде бы в России сервера не установлены, но шпионит и свои семантические анализы и построения кругов знакомств он делает. Советую вам завести мыло на https://protonmail.com/ Уверен, что более защищенного мыла не существует. Это как швейцарский сейф, но для переписки. Недоступен для анализа не только лубянским чекистам, но и американцам. Главные вишенки на торте там начинаются после включения двойной парольной защиты.

- Откажитесь от DNS-серверов, установленных на Лубянке (да и вообще от всех публичных незащищенных DNS-серверов, даже иностранных). По статистике это самое уязвимое место для составления карты лояльности россиянина и самый простой способ оказаться вдруг в Магадане. Анализируют запросы к DNS-серверам все кому не лень, даже любой местный провайдер в своих интересах, не говоря уж о СОРМ. И, одновременно, избавление от этого механизма шпионажа самое простое из возможных. Одновременно это самый простой способ избавиться по закукливания в чекистский Чебурнет. Установите себе https://www.dnscrypt.org/ и измените адреса DNS в активной сетевой карте на 127.0.0.1 и 127.0.0.2

- Используйте всегда только браузер https://www.torproject.org/ Избавьтесь от дурной привычки использоваться Фаерфокс без надобности. Он только кажется обычной некоммерческой организацией. На самом деле там есть неотключаемая телеметрия, которая бла-бла-бла якобы собирает статистику о реальном использовании браузера, но на самом деле они занимаются тем же, чем и чекисты, американское АНБ, ГУГЛ, контора Билла Гейтса, Фейсбук и все остальные. Собирают метаданные. И это главное, что их всех интересует.

- Никогда не сохраняйте в браузере историю. Сохранение истории - это очень специфический сервис для ленивых, чтоб браузер мог вернуться на несколько дней назад и подсказать вам URL по его части, с одной стороны, а с другой стороны, чтоб сайты хранили на вашем компьютере свои перманентные куки и помнили какие странички вы уже просмотрели, ваши логины и прочее. Если ваша забота приватность и анонимность, то оставление этих следов на своем компьютере вам не нужно.

Іноді, друзі, браузер засірається (звиняйте, іншого слова немає). Ось наприклад, на скрині, на дальньому плані фаерфокс не показує мій сайт - що не роби з ним, просто з'їхав з глузду. А трохи ближче TOR, він все показує нормально, ще трохи ближче Хром, він тоже все нормально показує. Немає ніяких плагінів у мене, чисті кеши, але браузер не працює. Тому у браузері є ще більший RESET, ніж просто Clear History. Є фактично повний сброс. У фаерфоксі він робиться ось так - "Firefox -P" (у командной стрічці при нерабочому GUI браузера). Це повністю скидає браузер у первинний стан і будь-які сайти в ньому знов працюють.

- Установите в фаерфокс плагин https://addons.mozilla.org/en-US/firefox/addon/noscript/ (в ТОРе он уже есть). Если уж приперло пользоваться незащищенным сексом с неизвестными интернет-бомжами (то есть серфить открыто в интернете своим фаерфоксом), то хотя бы проверьте что он не передает в интернет все ваши уникальные идентификаторы https://panopticlick.eff.org/.

- Пользуйтесь AdvOR (Advanced Onion Router) - https://sourceforge.net/projects/advtor/, это продвинутая система управления ТОР-роутерами. Однако, увы, она использует только всем известные адрес TOP-серверов (в отличие от ТОР-браузера, который имеет еще закрытый список ТОР-серверов), и поэтому системы типа https://www.cloudflare.com/ (обновляющая открытый список ТОР-серверов в онлайне) банят коммуникации через AdvOR элементарно. Собственно я и описываю тут множество альтернативных вариантов, потому что одной идеальной системы не существует, каждая идеальна лишь для своего применения.

- Аналогічно AdvOR діє Psiphon, тобто він організує проксі-сервер на існуючуюму мережевому інтерфейсі, він змінює головне налаштування системного проксі у системі (AdvOr не змінює сістемні налаштування). Також користування ним повністю нагадує Proton VPN. Внутрішні механізми утворених проксі-сервері різні - у випадку AdvOr використовується технологія Tor, тобто послідовність SSL проксі-серверів, але недолік Tor-системи у тому, що вихідні сервери системи TOR (за крихітним винятком) відомі всьому світу, тому ці адреси забанені у всіх великих wordwide-сервісах. Сіфон, це невеличка компанія (порівняно с системой ТОР) таких компаний мільйони у всьому світі, усі проксі подібних невеличких компаній ніхто не буде банить - не для того зроблений інтернет. Тому у випадку Psiphon достатньо не послідовності роутерів, а лише одного (але різниця Psiphon від мільйонів інших компаний у безкоштовністі їх проксі VPN-серверів). Ну, зрозуміло, щоб користуватися Сифоном, необхідно браузером виходить у зовнішній світ через Psiphon-проксі, а не голим. Коли ви заново завантажуєте браузер, він, по ідеї, повинний читати налаштування загально-системного проксі, але Firefox це не робить, йому потрібно відкрито вказати, як ходити у інет, а ось, Хром, навпаки, ходить відразу через системний проксі, якщо він заданий у системі. Через Сіфон чудово працює телебачення BBC, американське телебачення та інші сайти з регіональними обмеженнями.

- Альтернативне рішення анонімізації у інтернеті - це використання WebProxy, тобто web-інтерфейсу до proxy-серверів, які є у якихось компаній. Цей засіб має сенс лише якщо ви використовуєте тонкі клієнти, тобто ребутаєте свій ноут (або віртуалку) з компакта і взагалі не плануєте поновляти свій компакт або віртуалку. Одночасно це той самий засіб, який легше всього заблокувати, здається РосКомНадзор (наприклад) лише цим і займається, що шукає в інеті Web-проксі і намагається їх заблокувати. Ну ще він домовився з компанією Hola, щоб вона додала до перелика заборонених у рашкі сайтів усі 50 тисяч сайтів, які заборонені РосКомНадзором, наприклад https://censor.net.ua/. Але навіть Hola може бути корисна (у якісті подвійного дна наприклад), наприклад якісь ватани-расіянчики якось спитали мене, що я знаю про VPN, я включив дурня і розповів їм про Холу, розповів що це найкраще що є у світі і як доказ подивився з комп'ютера колорадів BBC. Колоради надовго залишися у шоці від таких просунутих можливостей, що існують у інтернеті. Ну нехай їм щастить з гітлеровским-власовским триколором, з гітлерівської колорадською стрічкою (яку носили групенфюрери Шкуро, Краснов та бригаденфюрер Науменко). Ну ще їм до повного щастя Хуйло додав безвіз у Монголію (як помсту за наш безвіз у Европу), та безкоштовне відвідуванням юрти Хана Батия (як засновника їхньої країни). До всіх цих радощів непогано б додати тухлим расіянчикам ще Яндекс-поісковік, чебурнет та Холу-проксі до купи. До речи, Хола-проксі не тільки співробітничає з чекистами, але й залишає для них повний протокол усіх реквестів не тільки на серверах самої холи, а й в багатьох таємних місцях вашого комп'ютеру.

- Избавьтесь от дурной привычки использовать ГУГЛ, лучше пользуйтесь https://duckduckgo.com/ (в ТОРе он тоже уже есть, как и очистка куков, истории, кешей и прочей лабуды, которую так любят посмотреть всякие надсмотрщики). ГУГЛ придумал себе сказочку, что весь шпионаж он ведет из необходимости таргетировать вам рекламу. Ну раз не борцуны с терроризмом, так хоть какое-то оправдание придумать. ДюкДюкГоу создан как для анонимного поиска, без откладывания в базу кто-чего-когда искал и последующего анализа.

- Поперше,друзі, для збереження своєї приватності позбавтеся дурних звичок використовувати Skype. Існує декілька програм, які добре заміняють скайп, працюють на будь-який платформі та перевищують скайп по будь-яким можливостям. Ну починаючи с того, що Скайп збирає кола знайомств, лінкує їх до номерів обладнання вашого комп'ютера, лінкує це з номерами ваших банківських карток, намагається додати до цього ваші особисті фото, айпішніки (тобто місця) з яких ви виходите до інету, в віндузне працює служба WindowsLive, яка взагалі постійно відстежує ваше географічне місце, а головне, що мені не подобається. Колись давно, коли я зробив з багатьох програм вибір на користь скайпу - він працював зовсім інакше, криптографічні ключи вироблялися безпосередньо у клієнтів, що спілкуються. Але після того, як Білл Гейтс прикупив Скайп - він змінив його головні алгоритми - тепер ключи виробляються лише на серверах Мікрософта, тобто сам Мікрософт має доступ до усіх ваших текстових та відео-спілкувань. Ще скайп намагається отримати від вас ваши паспортні дані, для чого вимагає у вас ваш телефоний номер, все це зав'язується у один тугий вузол. А після цього Мікрософт іде на Лубянку і отримує сертифікацію на свою віндузню. Маючи у кишені ось такий необмежений обсяг даних про вас. Вам це подобається? Мені ні! Я не драг-ділер, але таке порушення кола моєї приватності мене принижує, я не раб і не зобов'язаний ходити по вулицях голим, щоб нікому не здалося, що я чогось приховую. Якщо б ще Мікрософт був якоюсь більш-менш нейтральною компанією, навіть тоді я б це не витримав, а Мікрософт - НЕ нейтральна компанія, ця компанія близько на ніжно кохає Володимира Володимировича Путіна-Хуйло та його луб'янських катів.

Зараз я намагаюся користуватися цім лубянским смітником по самому мінімуму, лише з тими хто неспроможний на більш продвинуті сістеми. Якщо у мене вийде зрозуміти декілька потрібних мені людей, у найближчому майбутньому я взагалі повністю відмовлюсь від користування скайпом й буду спілкуватися голосом та відео лише за допомогою RetroShare, Tox та Ring (до речі тут перераховані мої реквізити у цих системах спілкування).

- Если вам необходима только найпростейшая, но защищенная чисто текстовая связь - то я рекомендую вам пользоваться https://blog.torproject.org/tor-messenger-050b1-released Аккаунт создается автоматически в один клик (выберите сервер XMPP) - это конечно более похоже на аську, чем на скайп, но по сути, аська шпионит еще жестче, чем Скайп, а это ЗАЩИЩЕННАЯ от шпионажа система общения.

Зверніть увагу, що це найпростіша з можливих сістем спілкування, вона ставиться за один клік, також ви рееструєте акаунти за один клік, лінкуєтесь до людей, ідентіфікатори яких вам стали відомими якимось незрозумілим чином. Якщо вам потрібно від системи спілкування більше, то користуйтесь будь ласка RetroShare, Tox, Ring - вони мають більш просунуті можливості ідентифікації того, хто знаходиться на іншому кінці проводу, та надають вам також можливості звукового та відео-спілкування.

- Інша альтернатива tor-messenger, яка забезпечує абсолютно захищене від підслуховування спілкування - це Aktie. Це прога на JAVA, запускається вона з командної стрічці з параметром -JAR, але щоб вона працювала треба або знати якусь адресу сервіса I2P, або спочатку встановити на свій комп'ютер сам проксі-сервер, який буде виходити у загальну інтернет мережу по протоколу I2P. Спочатку скріни самого цього месенджера.

завантажити цей месенджер можна в самої мережи I2P.

Але спочатку потрібно собі її встановити, тобто це буде сервіс, який слухає на основному вашому інтерфейсі порти 4444 та 4445, та обробляє прості реквести у протокол I2P.

Цікава різниці між протоколом ТОРа та I2P, це загально одне й те ж, тільки у I2P відповіді йдуть по окремим каналам, тобто звичайно ви посилаєте на сайт якийсь реквест, наприклад GET HTTP, по тому ж каналу йде відповідть - перший пакет - буде передано HTTP1.1 длиною такою-то, та ще якись службові помітка WEB-серверу. А у I2P - реквест йде по одному тунелю, а відповідь вже по іншому, тому кожний реквест ніби-то не завершений. Тому навіть айпішник неможна з'ясувати, бо немає повноцінного з'єднання.

Але що цікаво, ГУГЛ частково працює по I2P, но найбільш дивно що з I2P працює безкоштовний ProtonVPN.

Взагалі, концепція I2P непогана, взагалі там багато чого є, наприклад анонімний хостінг - але вона найменш популярна і найменш поширена.

Наприклад у неділю увечері у цієї мережі працюють лише 20-30 роутерів. Тому я не впевнений, чи є сенс рекомендувати вам писати про iMule, бо інші засоби анонімізації набагато простіші та набагато швидше працюють, до того ж лінки iMule приймає лише у форматі eD2k.

Але сама по собі інша концепція, ніж ТОР непогана, і взагалі як додатковий роутер I2P має сенс. Щодо налаштування iMule, то потрібно в нього ручками завантажити Dat-файл хоч з якимось вузлами мережі, а потім вже вузли відбракуються самі, тобто у мене, як бачите, з 160 роутерів залишилось 20-30.

Завантажувати iMule можливо лише з самою мережи I2P, потім окремо додаєте файл DAT з узлами (фактично це те ж саме, що робить ТОР коли спочатку пише "зачекайте, виконуємо конект до мережі ТОР", а потім конектиться до мурежі). Потім потрібно змінити налаштування проксі-сервіса I2P, додати там галку "SAM application bridge", а потім потрібно поставити в налаштуваннях iMule ті самі порти, що і I2P-сервісі. Це все, лише три прості три кроки.

- Але Tor Messenger та Aktie це чудові анонімні проги, але вони не заміняють голосовий та відео-з'вязок по скайпу. А ось, наприклад, Ring - це вже повна заміна скайпу зі звуком та відео. Це повністю OpenSource-програма, майже не пов'язана з Білом Гейтсом та його друзями - лубянскими терорістами. Нажаль для нових релизах виндузні вона може бути інсталірована тільки з магазина Мікрософта, це поганий дзвіночок, щоб так не вийшло що з часом доведеться відмовлятися від користування ціею прогою, як від скайпу. Ще я помітив, що на одному з моїх кампів Ring підвісає - все інше тільки в плюс Ring'у відносно Skype'у.

- Tox - ще одна чудова альтернатива Скайпу. Є багато реалізацій цієї програми, нажаль найбільш швидка з них uTox чомусь постійно падає при роботі з різними камерами, але qTox працює ідеально. Поки що ніяких недоліків я не помітив, все що мене так дратує у скайпі - тут вирішено на найвищому рівні, тобто зовсім незалежні один від одного люди мають повністю однакові думки щодо покращення скайпу - що це означає? Що виндузня та скайп вже набридли своїм співробітництвом з лубянскими терористами (своїм отриманням ліцензій террористів у на заробітки грошей), своїм збором даних про всіх, своєї жадібністю увесь комп'ютерний світ. Тому не дивуйтесь, друзі, що віндузня рахує Tox вірусом.

- Если используете Windows 10, то эта скотская система не только выносит в Микрософт полностью КАЖДУЮ букву набранную вами на клавиатуре, но и записывает голос и выносит его на сервера как только встретит интересное ей ключевое слово, сказанное возле комп'ютера. Первое делается на диска OneDrive под предлогом того, что вы можете потом с другого комп'ютера зайти под тем же логином и увидеть свои же данные. Запись и вынос любых звуков вокруг комп'ютера на сервера происходит под предлогом того, что вы можете отдавать голосовые команды на поиск файлов на дисках. А потом, якобы, вы можете воспользоваться старыми поисковыми командами. Поэтому в этой системе надо прибивать как минимум ДВА - сервиса OneDrive и сервис записи и распознавания речи Cortana. Сделать это непросто, эти сервисы защищаются от удаления их из виндузни, возился я с ними долго, но решение как удалить их из виндузни - нашел. Надо загрузить виндузню в безопасном режиме (в сервисном режиме обслуживания). Зайти в предустановленные приложения в папке Windows. Удалить их. Создать новые папки с теми же ГУИДами, и сделать эти папки недоступными для записи самой системе по правам - Як трошки обмежити шпигуньськи можливості Window10 (Full delete Cortana and OneDrive).

- Пользуйтесь SMAC - незачем светить никакому софту реальные MAC-адреса своих сетевых карт. Особенно если вы выходите в интернет по Wifi, даже не важно что именно вы смотрите, но факт вашего выхода из определенной географической точки будет записан любым провайдером, обеспечивающим связь на 2,4 ГГЦ. А вам оно надо? Чтобы кто зря отслеживал в онлайне ваше местоположение. А потом еще продавал заинтересованным лицам карты ваших перемещений.

- BitLocker - это способ шифрования всего диска виндузни. Само собой, более-менее чувствительные данные следуют хранить в шифрованой файловой системе, тем более это совсем просто делается, буквально в один клик. Только учтите, что когда вы копируете данные из шифрованной папки на флешки, то копируются только отрытые ключи, а не данные, что совершенно бесполезно для восстановления данных. Мутная микрософтовская система имеет 72 альтернативы.

- Чтобы прятать пароли, научитесь хотя бы пользоваться бинарным редактором, http://hexedit.com/. Чего уж проще, запаковать данные в ZIP-Файл с паролем, а потом поменять тип файла с ZIP на любой другой. Это самый практичный метод из известных мне. Альтернативный вариант - стеганография, просто запакуйте свой ZIP-файл с паролями внутрь любой фотки или видео - нормально прячет например DeepSound (в музыку). А потом запишите эту музычку с паролями к себе в плеер - никто и никогда такое не найдет.

- Запарольте будь-які конфігурації усіх своїх прог, якими користуєтесь, наприклад mRemoteNG має мастер-пароль. Якщо ж програма не має можливості захисту своєї конфігурації, то хоча б положить її конфігурацію у закриптовану діректорію, бачите деякі директорії у мене зелененькі, так відображає єксплорер закриптовані директорії.

- Завжди користуйтесь тільки захищеним FTP з'єднанням. Налаштувати Implicit encryption у FileZilla server зовсім неважко. Але пам'ятайте, що популярний TotalComander не підтримує таких FTP-каналів, ну і взагалі це не найкраща прога для синхронізації по FTP. Я усім рекомендую користуватися WinSCP. Зрозуміло, що і FileZilla-клієнт підтримує захищені конекти, але ца прога більш зручна для перекачки великих файлів, а WinSCP зроблений для зручної синхронізації великої кількості файлів по FTP.

- RetroShare по ступені захисту інформації та ідентифікації персон на тому кінці проводу нагадує якусь військову систему - вона заміняє одночасно торрент-сервер та публічний FTP. Більш за все ця прога корисна для зберігання якоїсь великої бази, яку потрібно не загубити ні в якому випадку, яка постійно змінюється і до якої має доступ обмежене коло строго ідентифікованих людей. Або ви сами маєте архів якихось відео (наприклад), копії яких ви бажаєте зберігати на багатьох комп'ютерах, щоб не втратити у будь якому випадку. Взагалі прога дуже багато усяких можливостей щодо встановлення ідентичності тих, кто намагається отримати доступ до цієї бази, набагато більше, ніж у звичайному FTP. Але це побудовано не так у мікрософті або ГУГЛі або Скайпі - коли вся ваша персональна інфа зливається на сервери якомусь Білу Гейтсу або якомусь Сергею Бріну - на відміну від цього мракобесія тут побудована Система персональної ідентифікації на базі сертифікатів та PGP-кріптографії. Обмін даними між довіреними узлами мережі також екстремально захищений - немає навіть порівняння з SSL-захистом звичайного FTP, бо у цьому випадку немає каналу, на якому можлива записати трафік, просто по географічно розподілено мережі ідуть якісь дуже невеличкі закриптовані фрагменти файлів. Цікаво, що RetroShare дуже добре працює з VPN, тобто навіть зливати свої окремі огрізочки файліків (які ідуть у різні адреси у нікому не зрозумілої черзі) ви можете через будь який проксі-сервер у світі, або змінювати цей сервер хоч кожну секунду.

Ваше коло довірених людей, разом з якими ви тримаєте свою велику та динамічно змінну базу, також має внутрішній чат між собою та внутрішню пошту. Цікаво що вбудовані можливості чату та пошти теж набагато перевищують звичні можливості, як по захищеності поштового та чат обміну, так і по ідентифікації персон від яких надходить інформація.

Цікаво, що прога має захищений від прослухування звуковий та відео-чат, все це працює набагато краще, ніж звичайний Skype.

- Найбільший відомий мені рівень приватності забезпечує концепція https://www.whonix.org/. Особливо, якщо ви поставите його на SELINUX, який буде завантажуватися з компакта або флешки. Такий рівень приватності необхідний, якщо ви бажаєте хакнуть ФСБ або ФБР.

Нажаль сервера проекта Whonix частково блокують, тому роутер встає без будь-яких проблем, а ось ТОР-браузер на іншу машину ви мусите завантажити окремо. Але працює все після цього чудово.

- Але пам'ятайте, что від крипто-анального аналізатора немає захисту. Тут вам може допомогти "подвійне дно", але це вже виходить за рамки цього поверхового знайомства з приватністю. До речі, багато крипто-сервісів має "подвійне дно" на випадок крипто-анального взлому, наприклад зберігач паролей https://keepass.info має спеціальний конфігуратор на випадок крипто-анального взлому. Та взагалі величезну кількість окремих плагінів для конфігурації "подвійного дна" (додатково до базової інсталяції). Тобто люди з паяльником отримають зовсім інші логіни/паролі, ніж справжні, якими ви користуєтесь звичайно.

-

Подвійні заходи безпеки потрібно вживати для свого комунікатора/телефона, бо до всіх шпигунських даних, що виносяться з вашого телефону, постійно додаються ще ваши гео-координати та відразу ваша повна іденттфікація (паспортні дані, пов'язані з SIM-картою та IMEI телефона, кола знайомств, отримані SMS-ки грошових переліків та різноманітних реєстрацій). Навіть коли ви вимкнули GPS, ваши координати присутні як адреса базової станції, через яку вам надається з'вязок. Пам'ятаєте як вбили Басаєва? Телефон - це є ваш персональний пеленгатор, який бачать ваши вороги. І по коордінатах вашого телефона сьогодні автоматично може працювати будь яка зброя. Тому, до речі, я повністю підтримую заходи по забороні користування засобами російської фронтової розвідки - OK.RU, VK.COM, YA.RU та іншіми подібними луб'янськими сервісами фронтової розвідки. Якісь інші луб'янські сервіси можуть використовуватися лише як засоби OSINT-розвідки, подивиться наприклад на її результати ось тут - https://informnapalm.org/ (це публікують наші, але теж саме роблять і наші вороги). Але не ці головні луб'янскі сервіси OK.RU, VK.COM, YA.RU - ці сервіси ви повинні викинути зі своєї голови назавжди. Дійсно, одна справа - викладати фотки бойових позіцій та надавати доступ ворогам до своєї пошти та своєму колу знайомств, а зовсім іншій рівень небезпеки - якщо військові безпосередньо передають через OK.RU, VK.COM, YA.RU гео-координати своїх позицій зі свого мобільника на систему наведення зброї напрямки до своїх ворогів - а саме для цього заборонені для Україні засоби фронтової розвідки наших ворогів (які взагалі не мають іншої мети, ніж повністю окупувати й підкорити нас). Нажаль, засоби фронтової розвідки наших ворогів заборонені лише через три роки війни, коли вже загинули десятки тисяч наших вояків (у тому числі й тому що користувалися засобами фронтової розвідки наших ворогів).

Щодо мобільників я хе хотів би додати пару слів про OTP-веріфікацію. Друзі, це дуже небезпечна річ і її треба уникати як можливо. Бо, по-перше, знайти дурнів, що реєструють щось на свій власний номер дуже важко, бо існують тисячі сервісів що запобігти це, подруге всі відомі випадки крадіжок грошей та доступу до важливих соціальних мереж зроблені по однієї схемі. За допомогою людини з будь якою корочкою або іншим шляхом тимчасово блокується телефон з вашої справжній SIM-картою, виготовляється дубль вашою SIM-карти (це робиться за хвилину, SIM cards), після чого дається запрос на зміну пароля, новий пароль (або витрата грошей) підтверджується з дубля вашої SIM-карти. Це може зробити будь яка людина з корочками або навіть продавець телекомунікаційної компанії. Тобто, всі мобільні банки з SMS-підтердженням перерахування грошей надають найбільшу з можливих небезпек для вас - по-перше, зловмисник завжди знає де ви знаходитесь, по-друге, бачить скільки у вас грошей по отриманим вами SMS-кам, та по-трете, у будь-який момент може підключити свій дубль SMS-ки (навіть не маючи доступ до телекомунікаційної компанії, а зрозумівши час, коли ви будете у метро, наприклад) і змінити пароль або підтвердити перелік ваших грошей.

Вище перераховані лише мої улюблені сервіси, а взагалі VPN сервісів існує безліч, наприклад NordVPN, Hide My Ass!, Hola VPN, Openvpn, VyprVPN, ExpressVPN, TorGuard, IPVanish, VPN Unlimited, Perimeter81, PandaVPN, PureVPN, PrivateVPN, Surfshark, CyberGhost - але їх всі я не випробував та не знаю, чи є там достатньо привабливі безкоштовні плани.

По поводу почты еще почитайте еще мою старинную статью 2012 го года - Основы безопасной почтовой переписки в интернете., вообще это ценная идея - использовать ГУГЛовское мыло просто как среду передачи данных, чтобы сам ГУГЛ не мог шпионить за вами, то есть сам ГУГЛ видит только мусор вместо вашей переписки. А письмо вашего респондента вы можете прочитать только после введенного пароля. Кроме описаного в этой заметке софта мне известны еще две такие надстройки - https://www.streak.com/ и https://flowcrypt.com/ (наверняка таких надстроек намного больше, ибо тут ничего сложного нет, я и сам легко могу такое, у меня половина тут прог с разнообразной прикладной криптографией, см любой раздел, например Soft).

В любом случае не пользуйтесь одной почтой для разных целей. Например заведите себе ящик на MAIL.COM для переписки с родными, на gmail для публикаций видео, на протоне для деловой переписки, на Yahoo для аккаунтов в социальных сетях, на других серверах для других целей. Микрософтовские почтовики у меня вызывают рвотный рефлекс, я не пользуюсь ими. Вот тут список 8-ми топовых мировых почтовиков (включая мой любимый ProtonMail), на которых расположена большая часть почтовых ящиков нашей планетки - три миллиарда. Вот тут список еще 22 более мелких почтовиков. Это все глобальные сервисы, но есть много и национальных почтовиков, например украинский почтовик https://mail.ukr.net/ или болгарский https://www.abv.bg/.

Ще одна цікава можливість захищеної пошти описана нище - RetroShare

Взагалі завжди контролюйте куди ваш компьютер виносить дані з вашого комп'ютера. Якщо ви користуєтесь DnsCrypt то це зробити дуже просто. От наприклад, подивиться на скріні - куди виносить дані з мого ноутубука віндузня. Нічого з цього, крім TeamViewer я не просив робили. Все це зроблено ТАЕМНО від мене!

Але друзі, майте на увазі, що деякі проги ігнорують будь-які налаштування вашого DNS-серверу. І можуть ходити у 53-й порт DNS відкрито, щоб ви не робили з настройками DNS на своєму комп'ютері.

Оскільки кожний комп'ютер має свій унікальний номер, то коли комп'ютер підключається до інету, і навіть GUI ще не завантажено, віндузня робить відкритий реквест з унікальним для вашого комп'ютеру номером. Цей URL бачить увесь світ, таким чином хто завгодно може, наприклад, відстежувати місце знаходження вашого ноутбука. Система відстежування вашого комп'ютера зроблена таким чином, що ви не можете навіть її вимкнути, тобто наприклад таким чином робиться запрос до корневих серверів COMODO, якщо ви заблокуєте цей реквест, у вас майже нічого на камп'ютері працювати не буде, бо відразу всі сайти стануть недовіреними.

Подивиться будь ласка, наприклад, як виносится унікальний номер мойого комп'ютеру у інтернет при завантаженні на ньому віндузні.

Якщо ви спитаєте мене, як я це з'ясував, то відповідь буде дуже проста. Будь який роутер дорожче 10 евро має можливість трасування усіх WEB-реквестів, взагалі таким чином дуже корисно відстежувати хто і куди щось виносить з вашого комп'ютера. Для цього потрібно поставити на іншій комп'ютер Tftpd32 (або будь-який іншій Syslog-server) і зливати з роутера на цей сервер лог, куди виноситься інформація з вашого комп'ютера. Ось, наприклад як це роблю я.

В технічному плані, ТОР це проксі-сервер, що слухає реквести на головному інтерфейсі віндузні на порту 9050 та 9051, вам взагалі потрібно дуже добре зрозуміти, які проксі у вас є, наприклад на мойому комп'ютері є багато проксей, всі їх зручно побачити у TcpView, крім того інше питання - це загально-системний проксі, він один і його найкраще подивитися утілітой Netsh.

Коли ви будете добре орієнтуватися хоча у проксях та інтерфейсах, що працюють на вашому комп'ютері, вам не важко буде будь - який трафік пускати наприклад через ТОР, або I2P або будь-який проксі. Ось наприклад я на цьому скріншоті пустив трафік звичайного qbittorrent через ТОР.

Зверніть увагу, друзі, що Tor не є абсолютним захистом та повної анонімізацією, це лише найпростіших засіб обдурити дурнів рівня холуїв Володимира Володимировича Хуйла. Нажаль, ТОР у реалі виносить все, що ви через нього робите туди, куди він приконекчен, у даному випадку на американський домен Feadh.US.

Якщо ви спитаєте мене, як я це з'ясував, то існує головна програма для контролю ваших конектів у зовнішній світ - TCPView, вона робить теж саме, що я зробив пунктом вище за допомогою роутера та Tftpd32, але зрозуміло, що вона працює, коли віндузня вже завантажена, а механізм контролю за допомогою роутера та Tftpd32 дозволяє контролювати винос даних з вашого комп'ютера навіть коли віндузня вам не засвічує кнопку Start та не надає можливостей запускати на ней будь які проги, тобто вона просто вас блокує (наприклад поки вона нібито завантажується), а насправді, як ви побачили вище, вона виносить з вашого комп'ютера унікальні номери. Ви можете вивести свою віндузню у інет через окремий комп'ютера з двома мережевими картами, тода да, якщо роутер зроблений під віндузнею, то тоді кращого вибору цього TCPView (у консольному варіанті) не існує. Але віндузня на роутері щонайменше повинна бути встановлена на віртуалці, інакше вся анонімізація втрачає сенс, бо ідентифікуватися буде ваш роутер.

Незащищенный фаерфокс иногда необходим, например банк-клиент не будут работать в ТОРе, потому что хотят видеть индивидуальные идентификаторы вашего фаерфокса. Но такой незащищенный просмотр сайтов должен быть строго по необходимости, а не бесконтрольно со всеми подряд. Однако безусловно удалите из Фаерфокса всякую шпионскую хрень (типа ускорителя работы фейсбука с автологином в фейсбук), и отключите хотя бы официальную телеметрию Фаерфокса. Учтите, что прокол в одном месте, например плагин от фейсбука сделает ВСЮ вашу систему анонимизации бессмысленной (ну по крайней мере для фейсбука - а эта сеть доступна для просмотра модераторами и с Лубянки и в США, таким образом с помощью этого плагина все желающие будут шпионить за вами (зная все ваши посещаемые сайты и местоположения) ибо браузер насыщен уникальными идентификаторами, доступными для чтения любому плагину).

Взагалі, вихід у інет через окремий софтверний роутер з двома картами, здаться це єдиний надійний варіант забезпечення приватності, особливо враховуючи, що віндузня виносить багато інформації ще навіть коли на робочому столі ви ще не бачите кнопки Start та віндузового GUI. Але на одному комп'ютері, як це зроблено у Whonix це працює занадто повільно, тому краще таку ж саму схему втілити у життя, але з окремим роутером, на якому ви поставите не тільки Tor-роутер (у ТОР-проєкті це називається TransparentProxy), але й AdVor, ProtonVPN, Psiphon та всі інші описані вище програми. І залежно від обставин будете зі свого комп'ютера ходити через один з механізмів анонімізації. Важливо також, щоб обидва комп'ютери (хоч той, на якому стоять роутери), хоч той, я якого ви працюєте - були віртуалками, тобто до номерів обладнання вашого фізичного комп'ютера вони просто не мали доступу.

)

)

| <SITEMAP> <MVC> <ASP> <NET> <DATA> <KIOSK> <FLEX> <SQL> <NOTES> <LINUX> <MONO> <FREEWARE> <DOCS> <ENG> <CHAT ME> <ABOUT ME> < THANKS ME> |